Szybkie źródło światła dla komputerów przyszłości

29 lipca 2015, 11:02Na Duke University skonstruowano emitujące światło urządzenie, które działa z częstotliwością 90 GHz, czyli jest w stanie włączyć się i wyłączyć 90 miliardów razy w ciągu sekundy. Jego powstanie to ważny krok w kierunku budowy komputerów przesyłających dane za pomocą światła, a nie ładunków elektrycznych.

Sophos uniemożliwił logowanie się do Windows

6 września 2016, 08:48Niektórzy użytkownicy Windows 7 SP1 nie mogą zalogować się do swoich komputerów. Przyczyną problemów był błąd w oprogramowaniu antywirusowym firmy Sophos

Maszyny zyskują ludzkie cechy. I są w tym lepsze od ludzi

22 stycznia 2018, 10:50Komputery lepiej od ludzi grają w szachy, pokonują nas w coraz większej liczbie dziedzin. Rodzi się więc pytanie, czy można nauczyć je też współpracy i kompromisu, a nie tylko rywalizacji czy świetnego samodzielnego wykonywania różnych zadań.

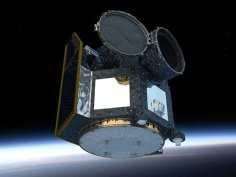

CHEOPS wystartował, a wraz z nim OPS-SAT, przy którym pracowali polscy naukowcy

18 grudnia 2019, 12:46CHEOPS, pierwszy europejski satelita, którego wyłączonym celem jest badanie planet pozasłonecznych, wystartował przed trzema godzinami z kosmodromu Kourou w Gujanie Francuskiej. W przeciwieństwie do innych tego typu misji CHEOPS (Characterising Exoplanet Satellite) nie będzie szukał nowych planet, ale badał te już znalezione.

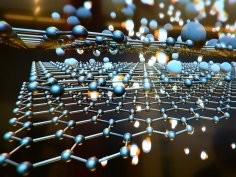

W Georgii powstał jednowarstwowy grafenowy półprzewodnik

5 stycznia 2024, 12:06Naukowcy z Georgia Institute of Technology stworzyli funkcjonalny półprzewodnik z grafenu, jednoatomowej warstwy węgla. Ich prace daje nadzieję na szerokie wykorzystanie tego materiału w elektronice. Grafen, pomimo niezwykle obiecujących właściwości, nie trafił do szerokiego użycia w podzespołach elektronicznych. Brak mu tzw. pasma wzbronionego, które umożliwia „włączanie” i „wyłączanie” prądu, a tym samym kodowanie informacji. Dotychczas udawało się uzyskać pasmo wzbronione w dwuwarstwowym grafenie. Specjaliści z Georgia Tech uzyskali w jednowarstwowym grafenie pasmo wzbronione o szerokości 0,6 eV.

Pecet ma 25 lat

12 sierpnia 2006, 06:43Przed 25 laty, 12 sierpnia 1981 roku firma IBM wypuściła na rynek pierwszy w historii komputer osobisty (Personal Computer – PC). Rozpoczęła się era pecetów. Od tamtej pory na całym świecie sprzedano 1,6 miliarda tego typu urządzeń. Powstał przemysł, którego roczne obroty przekraczają obecnie 200 miliardów dolarów.

Połowa sieci narażona na atak

17 lutego 2007, 10:23Mniej więcej połowa wszystkich użytkowników korzystających z usług szerokopasmowego dostępu do Internetu (w tym małe i średnie firmy) jest podatna na nowy atak typu pharming, który kończy się sukcesem bez potrzeby spenetrowania komputera ofiary - poinformowała firma Symantec.

Kolejna edycja listy TOP500

27 czerwca 2007, 11:25Opublikowano kolejną edycję listy TOP500, czyli zestawienia 500 najpotężniejszych superkomputerów świata. W bieżącej edycji nie znalazł się jeszcze, co zrozumiałe, Blue Gene/P, o którym pisaliśmy wczoraj.

Nowa niebezpieczna technika ataku

11 grudnia 2007, 11:52Naukowcy z Georgia Institute of Technology we współpracy ze specjalistami Google’a badają nową, niewykrywalną technikę ataku. Pozwala ona cyberprzestępcom zdecydować, jakie witryny odwiedza internauta.

Używamy miliarda komputerów

23 czerwca 2008, 11:06Firma analityczna Gartner poinformowała, że liczba używanych przez ludzi komputerów osobistych przekroczyła miliard. Stało się tak głównie dzięki szybkiemu wzrostowi w krajach rozwijających się. Jeśli obecnie panujący trend się utrzyma, to w 2014 roku mieszkańcy naszej planety będą używali 2 miliardy pecetów.